Р 1323565.1.006-2017 Информационная технология. Криптографическая защита информации. Механизмы выработки псевдослучайных последовательностей

Р 1323565.1.006-2017

РЕКОМЕНДАЦИИ ПО СТАНДАРТИЗАЦИИ

Информационная технология

КРИПТОГРАФИЧЕСКАЯ ЗАЩИТА ИНФОРМАЦИИ

Механизмы выработки псевдослучайных последовательностей

Information technology. Cryptographic security of data. Pseudorandom number generation mechanisms

ОКС 35.040

Дата введения 2018-04-01

Предисловие

1 РАЗРАБОТАНЫ Центром защиты информации и специальной связи ФСБ России с участием ОАО "Информационные технологии и коммуникационные системы"

2 ВНЕСЕНЫ Техническим комитетом по стандартизации ТК 26 "Криптографическая защита информации"

3 УТВЕРЖДЕНЫ И ВВЕДЕНЫ В ДЕЙСТВИЕ Приказом Федерального агентства по техническому регулированию и метрологии от 31 октября 2017 г. N 1608-ст

3* ВВЕДЕНЫ ВПЕРВЫЕ

__________________

* Нумерация соответствует оригиналу. - Примечание изготовителя базы данных.

Правила применения настоящих рекомендаций установлены в статье 26 Федерального закона от 29 июня 2015 г. N 162-ФЗ "О стандартизации в Российской Федерации". Информация об изменениях к настоящим рекомендациям публикуется в ежегодном (по состоянию на 1 января текущего года) информационном указателе "Национальные стандарты", а официальный текст изменений и поправок - в ежемесячном информационном указателе "Национальные стандарты". В случае пересмотра (замены) или отмены настоящих рекомендаций соответствующее уведомление будет опубликовано в ближайшем выпуске ежемесячного информационного указателя "Национальные стандарты". Соответствующая информация, уведомление и тексты размещаются также в информационной системе общего пользования - на официальном сайте Федерального агентства по техническому регулированию и метрологии в сети Интернет (www.gost.ru)

Введение

Криптографические протоколы, реализуемые средствами защиты информации, используют в процессе функционирования псевдослучайные числа и их последовательности, необходимые для выполнения своих целевых функций. Одним из методов формирования данных чисел является выработка псевдослучайных последовательностей с использованием криптографических механизмов.

Настоящие рекомендации определяют криптографические механизмы выработки псевдослучайных последовательностей чисел с использованием функций хэширования, в том числе определенных ГОСТ Р 34.11-2012.

Необходимость разработки настоящих рекомендаций вызвана потребностью в формировании единого подхода реализации к используемым в разрабатываемых и модернизируемых средствах защиты информации механизмам выработки псевдослучайных последовательностей с использованием функций хэширования, в том числе определенных ГОСТ Р 34.11-2012.

1 Область применения

Настоящие рекомендации определяют механизмы выработки псевдослучайных последовательностей с использованием функций хэширования, в том числе, определенных ГОСТ Р 34.11, и могут быть использованы при разработке, производстве, эксплуатации и модернизации средств криптографической защиты информации в системах обработки информации различного назначения.

2 Нормативные ссылки

В настоящих рекомендациях использована нормативная ссылка на следующий стандарт:

ГОСТ Р 34.11 Информационная технология. Криптографическая защита информации. Функция хэширования

Примечание - При пользовании настоящими рекомендациями целесообразно проверить действие ссылочных стандартов (рекомендаций) в информационной системе общего пользования - на официальном сайте Федерального агентства по техническому регулированию и метрологии в сети Интернет или по ежегодному информационному указателю "Национальные стандарты", который опубликован по состоянию на 1 января текущего года, и по выпускам ежемесячного информационного указателя "Национальные стандарты" за текущий год. Если заменен ссылочный стандарт (рекомендации), на который дана недатированная ссылка, то рекомендуется использовать действующую версию этого стандарта (рекомендаций) с учетом всех внесенных в данную версию изменений. Если заменен ссылочный стандарт (рекомендации), на который дана датированная ссылка, то рекомендуется использовать версию этого стандарта (рекомендаций) с указанным выше годом утверждения (принятия). Если после утверждения настоящих рекомендаций в ссылочный стандарт (рекомендации), на который дана датированная ссылка, внесено изменение, затрагивающее положение, на которое дана ссылка, то это положение рекомендуется применять без учета данного изменения. Если ссылочный стандарт (рекомендации) отменен без замены, то положение, в котором дана ссылка на него, применяется в части, не затрагивающей эту ссылку.

3 Термины, определения и обозначения

3.1 Термины и определения

В настоящих рекомендациях применен следующий термин с соответствующим определением:

3.1.1 внутреннее состояние: Значение, которое используется при выработке псевдослучайных последовательностей.

3.2 Обозначения

В настоящих рекомендациях использованы следующие обозначения:

|

|

- множество всех двоичных строк конечной длины, включая пустую строку; |

|

|

- множество всех двоичных строк длины s , где s - целое неотрицательное число; нумерация подстрок и компонент строки осуществляется справа налево начиная с нуля; |

|

|

- число компонент (длина) строки |

|

|

- пустая строка (строка длины 0); |

|

|

- конкатенация строк |

|

|

- конкатенация |

|

|

- отображение, ставящее в соответствие строке |

|

|

- начальное заполнение; |

|

|

- двоичная длина начального заполнения; |

|

|

- отображение, реализующее применение функции хэширования; |

|

|

- параметр функции хэширования, называемый длиной блока; |

|

|

- параметр функции хэширования, называемый длиной хэш-кода; |

|

|

- внутреннее состояние механизма выработки псевдослучайной последовательности; |

|

|

- двоичная длина вырабатываемой псевдослучайной последовательности; |

|

|

- вырабатываемая псевдослучайная последовательность. |

4 Описание механизмов

В описываемых механизмах выработки псевдослучайных последовательностей предполагается использование функции хэширования с длиной блока  и длиной хэш-кода

и длиной хэш-кода  .

.

Пусть необходимо осуществить выработку псевдослучайной последовательности  длины

длины  . Представим значение

. Представим значение  в виде

в виде  , где

, где  ,

,  и

и  .

.

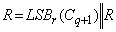

Выработка псевдослучайной последовательности осуществляется на основе следующей последовательности действий:

-

1) Присвоить начальное значение

;

; -

2) Сформировать начальное заполнение

, где

, где  ;

; -

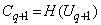

3) Положить

, где

, где  ;

; -

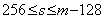

4) Проверить условие

. При положительном исходе перейти на шаг 5. В противном случае для

. При положительном исходе перейти на шаг 5. В противном случае для  =1, 2, ...,

=1, 2, ...,  выполнять следующую последовательность действий:

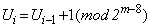

выполнять следующую последовательность действий:- Вычислить

;

;- Положить

;

;- Положить

;

; -

5) Проверить условие

. При положительном исходе перейти на шаг 6. В противном случае выполнить следующую последовательность действий:

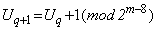

. При положительном исходе перейти на шаг 6. В противном случае выполнить следующую последовательность действий:- Вычислить

;

;- Положить

;

;- Положить

;

; -

6) Выход:

.

.

Криптографические свойства данных механизмов выработки псевдослучайных последовательностей могут существенным образом зависеть от:

-

1) Свойств используемой функции хэширования.

-

2) Принципов формирования и криптографических качеств начального заполнения.

-

3) Длин последовательностей, которые вырабатываются с использованием одного значения начального заполнения.

При реализации данных механизмов выработки псевдослучайных последовательностей должны быть одновременно выполнены следующие два условия:

-

1) Формирование начального заполнения

должно осуществляться с использованием датчика случайных чисел с обоснованными криптографическими свойствами.

должно осуществляться с использованием датчика случайных чисел с обоснованными криптографическими свойствами. -

2) Используемые значения внутренних состояний

, …,

, …,  и начальное заполнение

и начальное заполнение  должны сохраняться в секрете.

должны сохраняться в секрете.

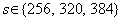

Для функций хэширования, определенных ГОСТ Р 34.11, параметры описанных механизмов принимают следующие возможные значения  ,

,  , при этом длину начального заполнения целесообразно выбирать исходя из условия

, при этом длину начального заполнения целесообразно выбирать исходя из условия  .

.

|

УДК 681.3.06:006.354 |

ОКС 35.040 |

|

Ключевые слова: информационная технология, криптографическая защита информации, псевдослучайная последовательность, функция хэширования |

|

(если

(если  - пустая строка, то

- пустая строка, то  );

);

, т.е. строка из

, т.е. строка из  , в которой подстрока с большими номерами компонент из

, в которой подстрока с большими номерами компонент из  совпадает со строкой

совпадает со строкой  совпадает со строкой

совпадает со строкой  ;

;

экземпляров строки

экземпляров строки

,

,  строку

строку  ,

,  ,

,  1.

1.